Google には、Google Play ストアをクリーンな状態に保つことを担当するセキュリティ チームがいますが、必要以上に頭痛の種を引き起こすある種のコードが表示されることがあります。これは、Android 上でしばらくの間出回っているマルウェア「Joker」の場合であり、Google Play プロテクトの検索から隠れ続けるためにコードを変更し続けています。

オリジナルの人物「ブレッド」としても知られる「ジョーカー」は、Google がさらに 24 個のアプリを削除した1 月に再び出現しましたが、Google Play でのその歴史は最長 3 年前のものです。今、彼は再び現れ、船上でさらに変化して追われています。 「ジョーカー」は携帯電話にファイルをダウンロードしてインストールできるようになりました。

「ジョーカー」はGoogle警察から逃れ続けるために進化する

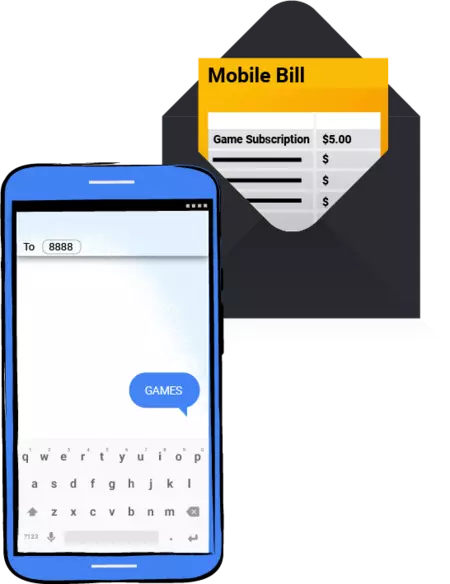

当初、「ジョーカー」の資金はプレミアム SMS サービスに加入することで賄われていましたが、そのサービスが時間内に発見されなければ、心配なほど電話料金が高額になってしまいました。すでに 1 月に、このマルウェアはコードのさまざまな変更により変化しており、 主に WAP 請求に頼るようになっていました。オペレーター向けの支払い方法。現在は使用されていませんが、まだ有効であり、「ジョーカー」が私たちのお金を使い続けるために使用されていました。

「Joker」は、Google Play プロテクトのセキュリティ制御を回避し、一見正当なアプリ内に隠れるために時々変更され続けていますが、Check Point Research が再びそれを発見し、その結果を公開レポートとして公開しており、 ここで参照できます。

「ジョーカー」の新しい更新バージョンは、Android スマートフォンやタブレットに追加のマルウェアをダウンロードする可能性があり、マルウェアはプレミアム サービスに加入し、影響を受けるユーザーに金銭の負担を与えます。最新の検出では、Check Point Research は、Google が Play ストアからすでに削除したさまざまなアプリケーション内で最大 11 個の異なるパッケージ名を特定しました。

「Android 上で最も顕著なタイプのマルウェアの 1 つである Joker は、コードに小さな変更を加えた結果、Play ストアのセキュリティと検証の障壁を回避できるようになり、Google の公式アプリ マーケットに侵入し続けています。 ..] しかし今回は、ジョーカーの背後にある邪悪な攻撃者が、主流の PC 脅威環境から古い手法を利用し、Google による検出を避けるためにモバイル アプリの世界でそれを使用した」とチェック ポイント リサーチはレポートで述べています。

どうやら、新しい「ジョーカー」コードは、以前に検出されたものと非常によく似ており、 Windows で広く使用されている手法、つまりマーキングの瞬間に DEX ファイルを隠すことでコードの指紋を隠す手法を使用していたと考えられます。いずれにせよ、「ジョーカー」が再び検出され、そのコードのこの新しい反復に関連するアプリが削除されました。しかし、これまでの彼の経歴を知れば、今後数か月以内に再び彼に会えることは確実だ。

経由 | BGR