残念ながら、SMS 詐欺はこれまで以上に流行しており、最近ではBRATA 、 Flubot 、 とらえどころのない Jokerなどの事件が発生しています。 Malibot は同じファミリーに由来しており、 Caixabank や Santander などのスペインの銀行の顧客を騙そうとする新しい銀行系トロイの木馬です。

Malibot は、携帯電話を制御し、あらゆる種類の資格情報、暗号通貨、銀行データを盗むことができる、複雑かつ多機能なバンキング トロイの木馬です。このマルウェアがどのように機能するのか、またそのネットワークへの侵入を避けるために何ができるのかを説明します。

マリボットとは

Malibot は、大規模なフィッシング キャンペーンを通じて携帯電話を介して拡散する新世代のトロイの木馬の一部です。興味深い事実は、ユーザーを欺こうとする彼らの試みは、CaixaBank や Santander などのスペインとイタリアの銀行からの SMS メッセージになりすますことに焦点を当てていることです。

前提は同様のデマと同じです。被害者は、銀行や他のフィッシング Web サイトからモバイル アプリケーションをダウンロードするようユーザーに促すメッセージを受け取ります。 Malibot を詳細に分析したF5 の研究者らは、問題のアプリケーションが、 Mining XまたはCryptoAppという名前の暗号通貨アプリケーションから、Chrome の偽バージョンやMySocialSecurityと呼ばれるアプリに至るまで、さまざまな形態をとる可能性があることを強調しています。

アプリケーションがインストールされると、そのサーバー (ロシアにある) に接続して感染プロトコルをアクティブにしようとします。このプロトコルは、ユーザーにアクセシビリティ許可 (マルウェアがあらゆる種類の情報を取得するために使用するゲートウェイ) をアクティブにするよう求めることから始まります。

現時点では、マリボットはクッキー、SMS メッセージ、認証コード、暗号通貨を盗む準備ができており、基本的にモバイルを完全にリモートで制御し、スクリーンショットを撮ったり、テキストをコピー&ペーストしたり、ボタンを操作したりすることができます。

マリボットから身を守る方法

セキュリティ研究者の F5 Labs は、Malibot がこれまでのところ 2 つの相互接続された方法で配布されていることを強調しています。1つは偽の SMS メッセージ、もう 1 つはマルウェアを含むアプリケーションがダウンロードされるフィッシング Web ページです。

偽の SMS はスペインの銀行になりすますことに焦点を当てており、問題の悪意のあるアプリケーションがダウンロードされた偽ページの 1 つへのリンクが含まれていました。前に述べたように、アプリケーション自体には、Mining X から CryptoApp、MySocialSecurity、さらには Chrome まで、さまざまな名前を付けることができます。

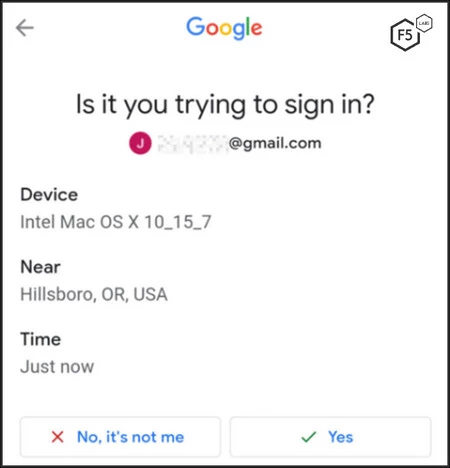

アプリケーション自体は多くのことはできませんが、ユーザーがアクセシビリティ権限を付与すると、自律的にデータを盗む可能性が得られます。悪意のあるアプリケーションが名前を変更することを考慮すると、Malibot や類似のマルウェアを認識する良い方法は、SMS 内のリンクからインストールし、後でアクセシビリティ許可を要求するアプリケーションを探すことです。

Malibot から身を守る最善の方法は、リンク付きの SMS メッセージ、特に銀行からのメッセージ、さらには何かのダウンロードを促すメッセージを無視することです。これらのメッセージは通常、「アカウントが危険にさらされています」や「使用を続けるにはアプリを更新する必要があります」などのやや警戒的なメッセージの下に隠されています。メッセージの信頼性について懸念がある場合は、送信元に直接お問い合わせください。たとえば、銀行に問い合わせてください。

Malibot を誤ってインストールしたと思われる場合、最も賢明な方法は、携帯電話からすべてのデータを消去し、パスワードを変更し、銀行口座 (または仮想通貨) に身に覚えのない取引がないことを確認することです。