彼らは、パスワードの自動入力方法に影響を与える Android の重大なセキュリティ リスクを発見しました。セキュリティ研究者によると、一部の Web フォームでパスワードをキャプチャするソフトウェアを作成することが可能です。このプライバシー上の欠陥は、ほとんどのパスワード マネージャーに影響を与える可能性があります。

スマートフォンにおいてパスワードほどデリケートな要素はありません。パスワードは個人データから銀行口座への扉を開けることができます。 パスキーを優先した消失プロセスでは、完全なストレージ セキュリティを提供するアプリケーションにパスワードを保存するのが最善です。もちろん、それらも 100% 安全というわけではありません。パスワード管理アプリは Android の攻撃のターゲットになっています。

AutoSpill、その場でパスワードを盗むことができるマルウェア

Android には、ユーザー名とパスワードのフィールドを入力するときに、 プロセスを自動的に実行する機能があります。アプリまたは Web ブラウザーのいずれかで。パスワードのオートコンプリート、関数名を使用すると、サービスがタスクを実行できるようになります。デフォルトでは、ユーザーのアカウントからフォームにパスワードを転送するのは Google の責任ですが、この機能はほとんどのパスワード マネージャーで設定できます。そして、発見されたように、データの貼り付けは傍受されやすいです。

先週のBlack Hat Europeに集まったセキュリティ研究者らが発見したように、Android のパスワード自動入力プロセスはパスワード窃取攻撃に対して脆弱です。これを実証するために、彼らはマルウェアになる可能性が非常に高いツール、AutoSpill を作成しました。

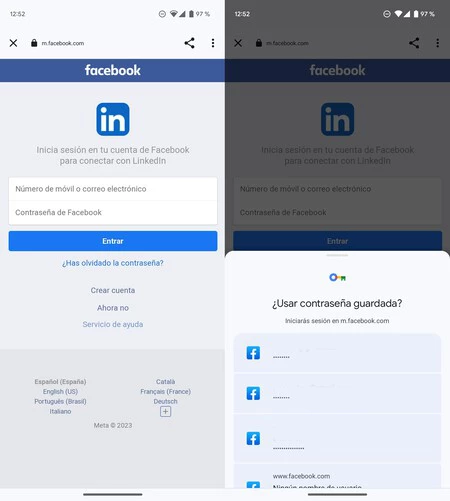

前述のツールの動作により、そのページがWebView で開かれている限り、Web ページから電話で入力されるあらゆるフォームを監視しながら、システム内のバックグラウンドに留まることができます。 AutoSpill などのツールはユーザーが気づかないうちにパスワードを盗む可能性があるため、アプリケーションでのアカウント管理を容易にするブラウザ ビューアは完全に安全というわけではありません。

一般的なシナリオは、任意のアプリケーションからリンクを開くことであり、これはブラウザ全体を読み込まないように WebView で行われます。ログインしてユーザーフィールドをクリックすると、パスワードのオートコンプリートがユーザー名とパスワードを提案します。同意すると、フィールドは自動的に入力されます。このプロセスには、WebView コントロールとパスワード マネージャーが含まれます。また、AutoSpill のようなマルウェアは、システムにコードを挿入しなくても、わずかな音も立てずにその場でデータをキャプチャして盗むことができます。そのため、その動作がさらに見えにくくなります。コード(JavaScript)が使用されていた場合、脅威を排除できる管理者は存在しません。

研究者らは、Google 自体を含む、最も有名なパスワード マネージャーを開発している企業に通知しました。受け取った回答によると、この問題はパッチされているはずですが、WebView ビューアでフォームに記入する場合は細心の注意を払うよう推奨されています。

詳細情報 | ブラック ハット ヨーロッパ 2023

経由 | ピーピーコンピュータ

ザタカモバイル | このマルウェアは、Google が標準として禁止しているにもかかわらず、Android 上で通話を録音することに成功しています。