Android の各新しいバージョンには、マルウェアに対する攻撃を少し難しくする追加の保護機能が含まれていますが、この種の脅威の作成者は黙って見ているわけではなく、ますます洗練されたマルウェアを作成しています。 これは、1 年前に初めて検出されたバンキング マルウェア Chameleon のケースです。このマルウェアは、最近さらに、やや憂慮すべき機能を追加しました。

Threat Fabric のセキュリティ アナリストは、モバイルの生体認証を回避するChameleon マルウェアの進化を強調しています。ただし、これは Android の指紋保護システムが安全でないことを意味するのではなく、盗まれる可能性のあるものを強制的に要求するトリックを使用していることを意味します。 PIN コードまたはパスワード。

悪に仕えるアクセシビリティサービス

Chameleon マルウェアは、そこに出回っている他のバンキング型トロイの木馬と大きな違いはありません。このマルウェアには、フィッシングと携帯電話の連絡先の盗難、位置情報、キーストロークのキャプチャなどの組み合わせなど、感染した携帯電話を悪用するための基本がすべて備わっています。 (キーロギング) とスクリーンショット。

このマルウェアは昨年の初めから出回っており、作成者が各国の銀行や団体のアプリケーションになりすますように動作を調整している間に、徐々にさまざまな地域に広がりました。当初はオーストラリアとポーランドに焦点を当てていましたが、現在は英国とイタリアに焦点を当てており、モバイル生体認証をバイパスするというやや珍しい能力を備えた新しい亜種が導入されています。

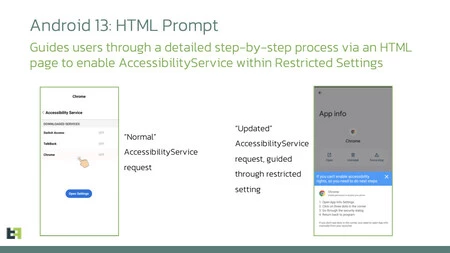

さて、このシステムにはトリックがあり、ユーザーが事前にアクセシビリティ許可を付与している必要があります。これは、Android 上のマルウェアの主要なゲートウェイの 1 つであることがすでにわかっています。この権限は非常に重要であるため、作成者は Android 13 でユーザーがこの権限を付与するための小さなチュートリアルを組み込みました。このバージョンでは、このバージョンのように、不明なソースからインストールされたアプリケーションの場合、 追加の手順が必要になるためです。

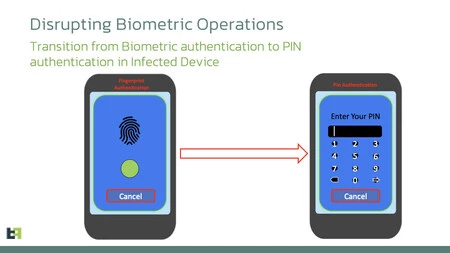

ユーザーが許可を与えることが重要です。これは、携帯電話がどのブロック システム (PIN、パスワード、またはパターン) をアクティブにしているかを確認し、生体認証を使用するシステムからこのシステムに変更するために使用されるためです。つまり、指紋の使用を求められると、携帯電話は PIN、パスワード、パターンのいずれであっても、必須のバックアップ システムに切り替わります。

端末に安全に保存される指紋とは異なり、トロイの木馬は、ユーザーが入力した PIN、パスワード、またはパターンを傍受する可能性があります。これらの資格情報を盗んだ後、トロイの木馬はこれらの資格情報を使用して電話自体のロックを解除できます。

それ以外の場合、このトロイの木馬の主な目的は、銀行アプリケーションなどの資格情報を取得してアカウントを空にすることです。これを行うには、銀行アプリケーションが開いていることを検出すると、そのアプリケーションの上に自分自身を表示するというよく知られた手法を使用します。これにより、実際にはアプリケーション内ではなく、そこにコードを記述します。

Chameleon トロイの木馬は、これまでのところ、 Google Chrome を装ったものが検出されていますが、無害に見えるアプリケーションからダウンロードされるように設計されています。これを回避するための推奨事項はいつもと同じです。未知のソースからインストールされたアプリケーション、特に危険なアクセシビリティ許可を付与したアプリケーションには注意してください。

経由 | 無料の Androidとハッカー ニュース