一部のハッカー (正確には 2 人) が今日、Big G のコンテンツ ストリーミング デバイスである Google Chromecast を 70,000 台以上「ハッキング」することに成功したとTwitter で自慢していましたが、そのデバイスが捕獲されると、「~にさらされている」という警告画面が表示されました。公共のインターネット」にアクセスし、「あなたに関する機密情報」を表示します。また、PewDiePie のチャンネルに登録するよう勧められましたが、それはまた別の話です。

Chromecast とスマート TV のハックが完了しました。ありがとう、そしてお願いです、そのままにしておいてください、そして最も重要なことは、誰かがいたずらできるポートを開いたままにしないでください。 https://t.co/H2WOHQNkE8

— j3ws3r 🖨 (@j3ws3r) 2019年1月3日

私のパートナー@HackerGiraffeに感謝します

責任者らは、根底にあるアイデアは有名なYouTuberのチャンネルを宣伝することではなく、 Google Chromecastのセキュリティ上の欠陥を警告することであったと断言しているが、実際にはデバイスよりもルーターの設定に関係があるという。自体。

Chromecast がキャプチャされないようにする方法

j3ws3er と hackergiraffe が使用したエクスプロイトは、対象者がそう呼んでいるように、 Chromecast へのアクセスを取得することができ、これにより、コンテンツのリモート再生、デバイスの名前変更、リセット、またはすべての WiFi キーの忘れが可能になります。

Chromecast が安全ではないというわけではありません (ただし、悪用可能な脆弱性については既に警告が時折出されています)。これは、頭字語 UPnP でよく知られるユニバーサル プラグ アンド プレイ プロトコルに関係しています。

このシステムにより、デバイスはポートを自律的に開閉して、ニーズに応じて接続を変更できます。最適なオープン NAT (ネットワーク アドレス変換) を備え、接続の安定性を向上させることは、オンライン ゲームに特に役立ちます。 Google によると:

「Chromecast デバイスを介してテレビで不正なビデオが再生されているのを見たというユーザーからの報告を受けました。これは Chromecast 固有の問題ではなく、Chromecast を含むスマート デバイスを一般に公開するルーターの設定の結果です。」デバイスで外部ビデオを再生する機能を制限するには、ユーザーはユニバーサル プラグ アンド プレイ (UPnP) を無効にすることができます。

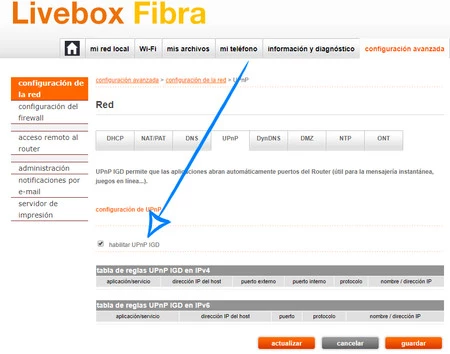

したがって、 UPnP を無効にするには、検索バーにアドレス「192.168.1.1」(引用符なし) を入力し、アクセス資格情報を入力してルーターの内部構成にアクセスするだけです。中に入ると、対応するセクションを探す必要があります。私の場合、Orange Livebox ルーターを使用しています。アクセスは [詳細設定] > [ネットワーク設定] > [UPnP] からですが、使用するルーターによって異なります。

そこにチェックが入っていることがわかるので、チェックを外して設定を保存するだけです。これが完了すると、Chromecast は自律的にポートを開く機能を失い、理論上、再度アクセスできなくなります。

経由 | テッククランチ