セキュリティは大きな懸念事項であり、データを安全に保つために一部の企業が努力しているにもかかわらず、データがこれまで以上に脆弱になっている昨今では、さらにその懸念が高まります。今年これまでのところ、いくつかのマルウェアが検出されており、そのほとんどは(少なくとも大部分は)無力化されています。

特定のマルウェアが発見されたことがわかっているという事実は、それを無力化するための最初のステップであるため、良いことです。今回はGhostCtrlと呼ばれるものが使用されており、デバイスの root 化やファイルの削除など、管理しているユーザーに対して実際のタスクを実行してだまして感染させることができます。

トレンドマイクロの研究者は、RAT (リモート アクセス トロイの木馬) として分類されるこのマルウェアを発見しました。研究者らが指摘しているように、GhostCtrl の場合は他の RAT よりも高度なマルウェアであり、スマートフォンに実際の損害を与える可能性があります。

何ができるのか、またどのように動作するのでしょうか?

まず、攻撃者が指定したアカウントのパスワードをリセットまたは消去したり、通話を早期に終了したり、電話でさまざまな効果音を鳴らしたり、攻撃者が指定したコンテンツをクリップボードに設定したりすることができます。さらに、通知をカスタマイズしたり、Bluetooth を制御して他のデバイスに接続したりすることもできます。

これらすべては、通話および SMS データの収集、音声またはオーディオの録音、デバイスのルート化、ファイルの削除または名前変更、攻撃者の裁量による番号への SMS/MMS の送信といった通常の RAT 機能に追加されます。これらは、このタイプのマルウェアが実行できる「いたずら」のほんの一部です。

GhostCtrl が機能する方法は、WhatsApp、Ponemon GO、または攻撃者が考えられるその他のアプリケーションである別のアプリケーションを装うことです。偽のアプリをインストールすると、「はい」と答えるまで、別のアプリをインストールするように何度も要求され、そこから悪夢が始まります。

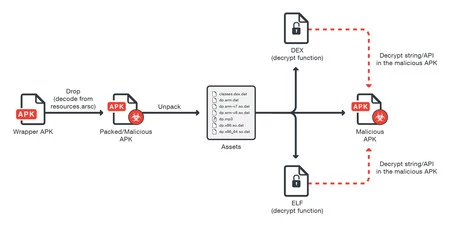

このマルウェアの 3 番目のバージョンでは、 GhostCtrl は、apk ファイルが別の apk の「ラッパー」として機能する長期攻撃を使用して隠れることができます。この攻撃では、apk ファイルが別の apk の「ラッパー」として機能し、これがメインの apk であることが判明し、解凍されると他の 2 つの apk がリリースされます。ファイル (Dalvik 実行可能ファイルと別の実行可能かつリンク可能な形式) であるため、システムがそれを検出するのははるかに困難です。

トレンドマイクロでは、いつものように、デバイスを最新の状態に保ち、アプリに与えられた権限を監視し、頻繁にバックアップを作成し、データ暗号化を使用することを推奨しています。これらのヒントに、リスクを最小限に抑えるために、信頼できない Web サイトからアプリをダウンロードしないことを付け加えます。

経由 | トレンドマイクロ、PCTech.click でコンピュータが鳴る| ニュースZtorg、すでに Play ストアに 100 回以上侵入しているマルウェア