テクノロジーに関する最も興味深い点の 1 つは、基本的な作業を実行する組織がいくつかあるということです。これらの組織は、私たちが日常的に使用しているテクノロジーとデバイスを分析し、悪意のあるハッカーが利用できるセキュリティのギャップを探す責任を負っています。

Google には独自のグループがあり、Mozilla は最もよく知られたグループの 1 つであり、特に Eurocom などもあります。彼らは 、Bluetooth 4.2 から Bluetooth 5.4 プロトコルにセキュリティ上の欠陥を発見しました。この欠陥により、そのバージョンの Bluetooth を搭載したデバイスに対して近距離攻撃が実行される可能性があります。これは「BLUFFS」と呼ばれており、攻撃されたデバイスになりすますこともできます。

BLUFFS は冗談のように聞こえますが、Bluetooth デバイスに対する非常に深刻な攻撃になる可能性があります。

Bluetooth 4.2 を搭載したあらゆるデバイスがこれらの攻撃に対して脆弱になる可能性があるというのは冗談ではありません。そして、このプロトコルは 2014 年に到着したため、過去 9 年間のデバイスが攻撃の対象となる可能性があり、さらに、これはハードウェアまたはソフトウェアの障害ではなく、Bluetooth テクノロジー自体が攻撃される可能性があります。

これは、デジタル サイエンス 研究センター (ユーロコム) のサイバー物理セキュリティおよびワイヤレス システム研究教授、ダニエレ アントニオリのチームによって発見されました。公開された論文では、この脆弱性の詳細がすべて論じられていますが、要約すると、攻撃では、ハッカーがデータ交換中に Bluetooth 接続をバイパスして、デバイスからのデータを復号化できるということです。

BLUFFS 攻撃により、 Antonioli は、ペアリングされたデバイス間の Bluetooth 通信の機密性を破り、デバイスをだまして別のデバイスになりすますことができることを実証しました。

まず、攻撃を実行するには、ハッカーがターゲット デバイスから 10 メートル以内にいる必要があります。これは、Bluetooth テクノロジの一般的な動作距離だからです。データを交換する 2 つのデバイスの範囲に入ると、攻撃が開始され、そのうちの 1 つになりすましてセッション キーを「ネゴシエート」します。

BLUFFS プロセスは、攻撃者が数千の同時リクエストによるブルート フォース手法を通じて、デバイス間の接続キーの取得を試みることを意味します。取得すると、いずれかのデバイスの ID になりすまし、過去と将来の両方の情報を取得できるようになります。

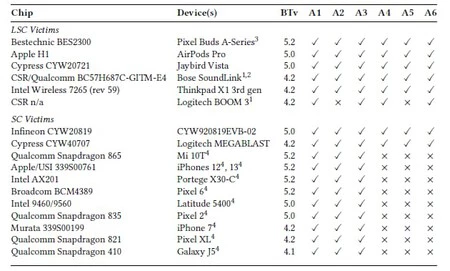

たとえば、攻撃者は、ヘッドフォンだけでなく、特定のコンポーネントの Bluetooth ID になりすまして、デバイスにアクセスする可能性があります。 Eurecom はレポートの中で 6 種類の BLUFFS 攻撃について説明しており、すべての調査対象が 6 種類の攻撃のうち少なくとも 3 種類に対して脆弱であることがわかる表を共有しています。

これは、セキュア接続 (SC とマークされたデバイス) を備えたデバイスで発生しますが、LSC 接続または「レガシー セキュア接続」を備えたデバイスでも発生します。これらは最も弱いようで、基本的には、マスター デバイス (携帯電話など) とスレーブ デバイス (ヘッドフォン) が存在するため、同じステップ上にない 2 つのデバイス間の認証です。実際、Antonioli 氏は、LSC デバイスが最も安全ではないことを、数年前に別の種類の攻撃ですでに実証しました。

この方法を使用してデバイスを「ハッキング」するには重要な制限がありますが、デバイスから 10 メートル以内でなければならないため、カフェ、通り、ショッピング センターなどの公共の場所では、デバイスは、このスタイルの攻撃に対して非常に脆弱になる可能性があります。

ただし、パニックになる前に、 Antonioli 氏が既に Bluetooth Special Interest Group に結論を提出していることを知っておく必要があります。Bluetooth Special Interest Group は、技術の現状と開発の監督を担当する別の団体であり、テストで影響を受けた企業 (Google、Intel) 、Apple、Qualcomm、Logitech) なので、最新の情報を入手できます。

さらに、これらの BLUFFS 攻撃に対する保護手段を開発しました。これは、新しい認証済みの双方向キー導出システムで構成されています。そして、不思議に思っている方のために付け加えておきますが、 Google はチームを称賛し、解決策に取り組んでいることを報告しました。これは Apple と Logitech も同様でした。インテルもセキュリティ対策に取り組んでいるが、重要度は「中」に分類されており、クアルコムは応じていない。

経由 | サイバーセキュリティ 360