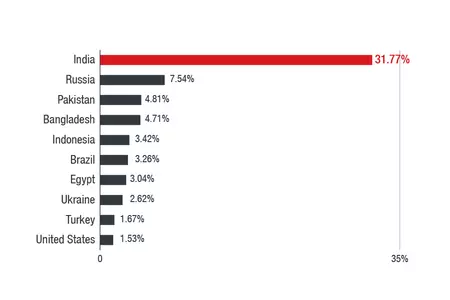

ほぼ毎日、Google Play の内外で新しいマルウェアが発見され、多くの場合、私たちの銀行口座へのアクセスを狙っています。この種のマルウェアは、無害に見えるアプリに隠されたり、 偽の SMSに偽装されたりすることがありますが、 Google がアプリ ストアをクリーンアップしようとする試みには影響を受けないようです。

トレンドマイクロの最新レポートでは、マルウェアの巧妙化の程度と、これがストア内でのマルウェアの拡散を阻止しようとする Google の取り組みにとっての頭痛の種について詳しく説明しています。セキュリティ会社は、最新のイノベーションをDawDropperと呼んでいます。これは、皮肉にも Firebase (Google の) や GitHub (Microsoft の) などのサードパーティ サービスを使用する、悪意のあるコードをリモートでダウンロードするための高度なシステムです。

Firebase と GitHub がマルウェアに利用される

マルウェアの作成者は、創意工夫を凝らして、モバイル上で動作する可能性のある Google やその他のウイルス対策ソフトウェアの検出メカニズムから悪意のあるソフトウェアの意図を偽装する必要があります。これが、最初の悪意のあるコードがアプリケーションに含まれておらず、後でリモートでダウンロードされるのが最も一般的な理由です。

トレンドマイクロは、このダウンロード プロセスにおいて、この種のマルウェアの作成者の手法の進化を検出しました。昨年から私たちが被害を受けているこのバンキングマルウェアの波の初期に、アプリが独自のコードで暗号化された悪意のあるコードアドレスを隠していたとしても、最新の進化ではそれをリモートで受け取ります。

トレンドマイクロは、このマルウェア ダウンローダーの最新の進化をDawDropperと呼んでいます。これは、Octo、Hydra、Ermac、または TeaBot ファミリマルウェアなどの最近のキャンペーンで使用されている悪意のあるコード ダウンローダーです。このようにして、一見無害に見えるアプリケーションが、後にパスワードを盗み、銀行アプリにアクセスし、リモートで画面をキャプチャできる完全なトロイの木馬になりました。

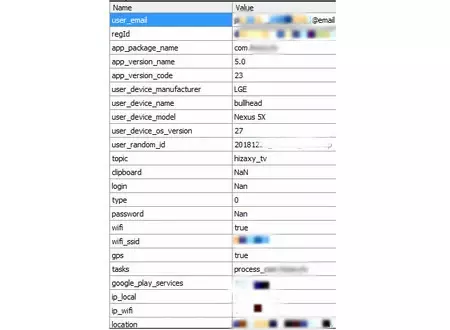

Google が受信してホストする APK はクリーンであり、悪意のあるコードを含む APK への参照さえ含まれていないため、コード内でダウンローダーの存在が偽装されるため、後で悪意のあるコードをダウンロードする利点は明らかです。代わりに、リモートから取得されます。

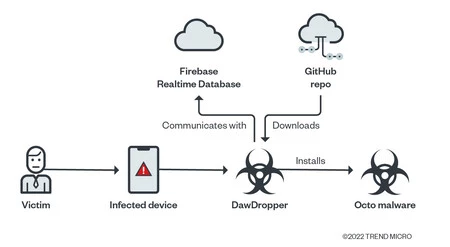

このタイプのダウンローダーの最初の反復では、アプリケーションは GitHub からダウンロードする APK の Web アドレスを取得しましたが、DawDropper はこれにさらに多くのテクノロジーを追加します。 GitHub リポジトリにアクセスする代わりに、 Firebase データベース サービスを通じて悪意のあるコードのアドレスを取得します。さらに悪いことに、それは Google サービスです。したがって、事前に検出することがさらに容易になります。

このようにして、マルウェア作成者は、通常、別の無料サービスである Microsoft の GitHub から取得する悪意のあるコードのダウンロードをリモートで柔軟に制御できます。したがって、このマルウェアは、Google の Firebase と Microsoft の GitHub の両方を利用します。どちらも Android アプリケーションで広く使用されているため、検出が非常に困難です。アプリケーションが Firebase を使用して GitHub に接続して、たとえば、新しいバージョン。

次に何が起こるかは、ダウンロードされる問題のマルウェアによって異なります。 Octo ファミリのマルウェアの場合、最初のステップは、ユーザーにそれをアクセシビリティ サービスとしてアクティブ化するよう説得することです。その後、アプリは、Play プロテクトの無効化、アプリのアンインストール、キーロガーのアクティブ化、パスワードとログイン詳細の取得、スクリーンショットの撮影、場合によっては銀行や暗号通貨アプリのログイン詳細の取得など、基本的にすべてを行う制御を持ちます。

トレンドマイクロでは、この種のマルウェア ダウンローダーを隠す無害に見えるアプリケーションがますます増え、その巧妙さはますます高まると予測しています。それらを回避するための推奨事項はいつもと同じです。特に Google ストア以外では、不明なアプリケーションをダウンロードしないでください。また、Android 上のマルウェアの主な入り口の 1 つであるアクセシビリティ許可を安易に付与しないでください。

経由 | トレンドマイクロ