社会ではデバイスのプライバシーとセキュリティに対する意識が高まっていますが、どんなに努力しても、悪意のある誰かが特定のサービスや携帯電話にアクセスできる場合があります。

実際、ブルート フォース攻撃により、指紋で保護された携帯電話にアクセスする可能性があります。そして正確には、 Android スマートフォンがこの種の攻撃を受けやすいことを発見しました。

脆弱性は基準閾値に達しています

ブルート フォース攻撃では、何かを解読するために膨大な数の試行錯誤が行われます。 4 桁のパスワードを持っていると想像してください。この種の攻撃では、正しいパスワードが見つかるまで、考えられるすべての組み合わせが自動的に試行されます。

実際、テクノロジーは大きく進歩しており、ハッカーもその恩恵を受けています。以前は、強力なパスワードに対するブルート フォース攻撃では、その組み合わせを見つけるのに約 100 年かかりましたが、 現在ではわずか 3 週間で完了します。

携帯電話の指紋の場合、デバイスを物理的に所有する必要があるため、それほど単純ではありませんが、Tencent Labs と浙江大学の研究者は、新しい攻撃 BrutePrint のおかげで指紋ロックを突破することに成功しました。

この話には 2 つの興味深い部分があります。まず、指紋を数回間違えて入力した場合は、指紋を再試行する前に PIN 番号または別のロック解除方法を入力する必要があることがわかります。中国の研究者が示したように、これは簡単に破られるセキュリティ手法です。

この制限をなくすことで、ソフトウェアまたはハードウェアを自動化し、「キー」が見つかるまで連続攻撃を実行できるようになります。 Android では無制限に増やすことができたので、PIN の要求はスキップされません。 iOS では、標準の 5 回の試行から 15 回に増加しました。ブルート フォース攻撃を成功させるには、15 回の試行では十分ではありません。

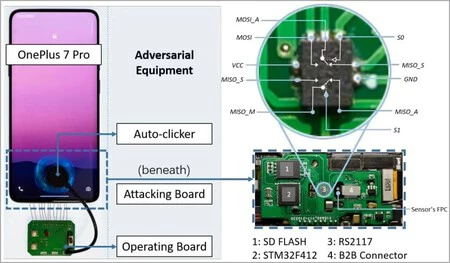

2 番目に必要となるのは指紋、または正確には指紋データです。これは学術データセットから、または漏洩または盗難されたファイルを入手することによって入手できます。これと、約 15 ドルの必要なハードウェアがあれば、ブルート フォース攻撃を実行できます。

このハードウェアは、モバイル センサー上に直接置かれ、指紋データベースからの情報が含まれる一種の付録に接続された小さなプレートで構成されています。これは「オートクリッカー」と呼ばれるもので、研究者らは指紋にアクセスして試行回数を増やす以外に、許容閾値を操作した。

また、英数字パスワードでは値は正確ですが、指紋センサーは基準しきい値で動きます。研究者らはこのデータを操作することで、失敗した試行がエラーとして記録されないようにすることでプロセスを高速化し、できるだけ早く別の指紋を試行することができました。

携帯電話で指紋がどのように認識されるのか、どの携帯電話が侵害されたのか

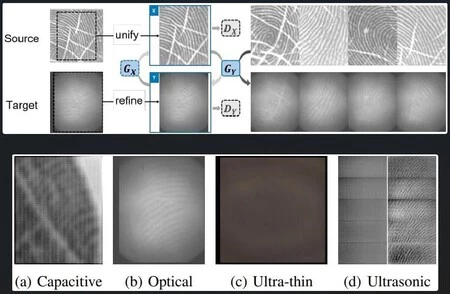

携帯電話が指紋をどのように「認識」するのか疑問に思ったことがある場合は、以下に置いた画像に答えがあります。容量性のものは、iPhone SEの側面またはホームボタンにあるものです。光学式と「超薄型」はほとんどのリーダーの画面の下にあり (基本的にはカメラです)、超音波式は特定のモデルでのみ利用可能です。

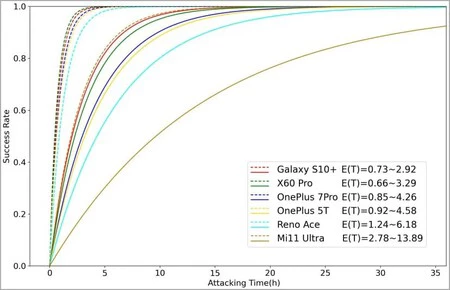

テストされたデバイスは、Android 11 を実行するXiaomi Mi 11 Ultra 、 Vivo X60 Pro 、 OnePlus 7 Proです。 Android 10を搭載したOPPO Reno Ace 。 Android 9を搭載したSamsung Galaxy S10+とAndroid 8を搭載したOnePlus 5Tがリストにありました。リストにはMate 30 ProとHuawei P40の2台のHuaweiがあり、どちらもHarmonyOS 2を搭載しており、またiOS 14.5.1を搭載したiPhone SEも含まれています。 iOS 14.4.1を搭載したiPhone 7 。

結論としては、遅かれ早かれ、Android 携帯電話は攻撃に屈する一方、iPhone は指紋データが暗号化されているおかげで堅固なままであるため、この種の攻撃はあまり効果的ではないということです。

どの電話が最も電波が届かないか疑問に思っている場合は、その答えに驚くかもしれません。このグラフによると、Galaxy S10+ は 73 分からほぼ 3 時間持続しました。 Xiaomi 11 Ultra はほぼ 3 ~ 14 時間持続しました。それはすべて登録された指紋の数に依存しており、そのことは によっても確認されています。捜査官: 登録された指紋が多ければ多いほど、リスクは大きくなります。

経由 | ブリーピングコンピュータ