5月中旬に世界中の企業、 病院、組織を攻撃して恐れられていた「WannaCry」ランサムウェアの模倣者がAndroid上に存在した。サイバー犯罪者は、WannaCry の模倣バージョンを使用して Android を攻撃しています。

セキュリティ会社Avast はこのバージョンをWannaLockerと名付けました。兄と同様に、デバイス上の特定のファイルへのアクセスを制限し、その制限を解除する代わりに身代金を要求します。

WannaLocker、これがどこでどのように攻撃されているか

WannaLocker ランサムウェアは、中国の人気ゲーム King of Glory (王者荣耀) のプラグインを模倣して、中国のゲーム フォーラムで拡散しています。被害者はだまされてランサムウェアをダウンロードさせられます。

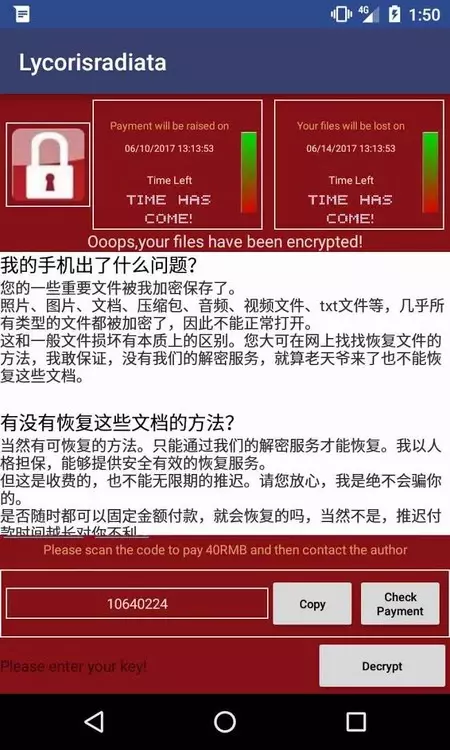

このマルウェアの APK をダウンロードしてインストールすると、このゲーム プラグインと思われるプラグインを開くと、 WannaCry を模倣したウィンドウが表示され、ファイルが暗号化されていて、ファイルを回復するには次の料金を支払う必要があることが通知されることがわかります。 40元、 5ユーロくらい両替します。時々、彼らが要求する金額は増加し、最終的にはファイルが永久に失われる期限に達します。

どのようなファイルがハイジャックされるのでしょうか?

さて、 WannaCry はデバイスの外部ストレージを攻撃し、AES 暗号化を使用してファイルを暗号化しますが、すべてのファイルを暗号化しているわけではありません。 「.」で始まるファイル「DCIM」、「Download」、「miad」、「android」、および「com.」フォルダー内のコンテンツはこのマルウェアから安全であり、10 KB 未満のファイルも暗号化されません。

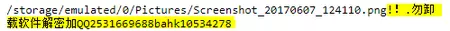

ランサムウェアは、暗号化されたファイルに次の拡張子を追加します。これは、次のスクリーンショットで強調表示されています。

短命なマルウェア

このマルウェアの存続は長くないように思われます。サイバー犯罪者が身代金の回収に中国の決済方法 QQ、Alipay、WeChat を使用しており、匿名の暗号通貨を使用していないため、身元を特定して居場所を特定できるからです。

安全に過ごす方法

デバイスをあらゆる種類のマルウェアから保護するには、常識を働かせ、未知のソースからのアプリケーションをデバイスにインストールしないことだけです。 Google Play、Amazon App Store、公式サイトなどの信頼できるソースからのみ。

経由 |フォスバイト

詳細情報 | アバスト

ザタカ Android | Android デバイスを保護するための 8 つのヒント