最も信頼できるユーザーを虐待し続けるために利用しないバイラル トピック (しゃれです) が 1 つも存在しないようにしましょう。これは、ウイルス、マルウェア、ランサムウェアの作成者が互いに話すときに言うことです。そして、今シーズンの目玉トピックには、それ自体の名前が付けられています。それは、「新型コロナウイルス感染症(COVID-19) 」です。武漢コロナウイルスによって引き起こされ、すでに悪意のある目的で使用されている病気の名前。

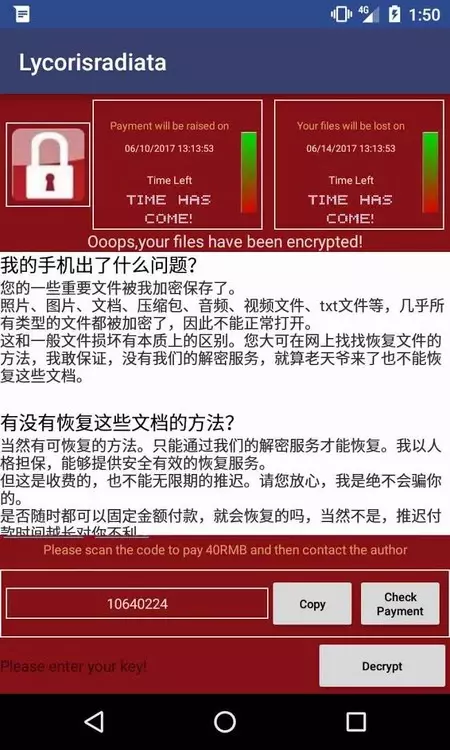

具体的には、ランサムウェアについて話しています。これは、携帯電話に感染し、事実上「誘拐」するソフトウェアです。これは、ソフトウェアの作成者が要求した身代金を支払うまで、携帯電話にアクセスできないようにするためです。これを実行する特定のアプリはCOVID-19 Tracker と呼ばれるものであり、いかなる状況でもダウンロードしないでください。

48 時間以内に 100 ドルを支払って携帯電話を救出してください

DomainTools は、コロナウイルスの蔓延について情報を常に入手しようとする人々に影響を与えるこの新しい電子詐欺システムを明るみに出す役割を担った Web サイトであり、外出禁止やさまざまな州の警戒状況が続く昨今では特に深刻です。 Domaintools によると、このランサムウェアは古い知人ですが、現在は CovidLock という名前に変更されています。

アプリをダウンロードし、要求される権限を与えると、新型コロナウイルス感染症トラッカーは内部に隠されたランサムウェアを解放し、携帯電話へのアクセスをブロックします。悪意のあるコードは、私たちの権限を利用して電話へのアクセス コードを変更し、要求された身代金を支払うまで私たちをロックアウトします。この特定の伝染を取り除くために必要な支払いは、よく知られている追跡不可能な暗号通貨であるビットコインで 100 ドルです。

それだけでは十分ではないかのように、CovidLock はこの転送を行う期限を与えます。連絡先から写真やビデオに至るまで、携帯電話のすべてのコンテンツが削除される可能性があるため、支払いは 48 時間以内に行われます。そして、はい、それだけではありません。メッセージング アプリやソーシャル ネットワークの最も暗い秘密が公になる恐れもあります。

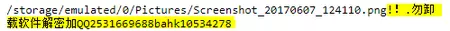

したがって、このアプリをダウンロードしないことを強くお勧めします。ちなみに、このアプリは Google Play ストアでは見つかりませんが、APK Mirror や F-Droid などの代替チャネル、またはランサムウェアWeb サイト自体から見つけることができます。これは、ホストされているファイルをセキュリティなしでダウンロードするようにユーザーを送信する責任を負っています。 Google アプリ ストアのセキュリティ メカニズムを常に信頼してください。

経由 | ドメインツール