SoC は、 System on a Chipまたは System inside a Chip の略で、プロセッサだけでなく、GPU、NPU、モデム、DSP オーディオ プロセッサなどの他の多くのモジュールも含むことを区別する方法です。後者の DSP は、 Check Point のアナリストによって発見されたMediaTek チップの脆弱性の主役です。

理論上、この脆弱性 (または複数の脆弱性) により、攻撃者は悪意のあるアプリケーションで権限を昇格し、DSP ファームウェアと直接通信することが技術的に可能になります。実際には、これにより攻撃者がモバイルをスパイできるようになる可能性があります。これらの脆弱性に対するパッチは現在準備ができています。

MediaTek DSP の強制

Check Point Research は、ルート化されたXiaomi Redmi Note 9 5GのMediaTek Dimensity 800Uの DSP オーディオ プロセッサを攻撃するために実行したプロセスを詳細に説明するレポートを公開しました。その結果、悪意のあるアプリケーションの権限が昇格される可能性があり、モバイル上でスパイされる可能性さえあります。

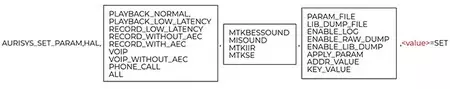

この調査によると、特別な権限を持たないアプリケーションは、システムが使用するオーディオ ライブラリのパラメータ ファイルを置き換えることができ、これにより、そのアプリケーションの権限がローカルに昇格される可能性があります。この脆弱性は CVE-2021-0673 として登録されており、MediaTek の 12 月のセキュリティ情報に含まれる予定です。

アプリケーションが DSP ファームウェアの他の脆弱性を悪用して通信し、DSP チップ上で悪意のあるコードを直接実行する可能性があるため、権限昇格は大きなリスクをもたらします。可能性の 1 つは、携帯電話が盗聴してユーザーを監視していることです。これらの脆弱性は CVE-2021-0661、CVE-2021-0662、および CVE-2021-0663 として登録されており、MediaTek の 10 月のセキュリティ情報に含まれています。

良いニュースは、誰かがこれらの脆弱性を悪用しているという証拠がないことです。あまり良いニュースではありませんが、MediaTek がパッチをリリースした後、メーカーがそれをセキュリティ パッチとしてユーザーに配布しなければならないということです。これは、ローエンド端末では時間がかかる場合やまったく配布されない場合があります。

経由 | アンドロイド警察