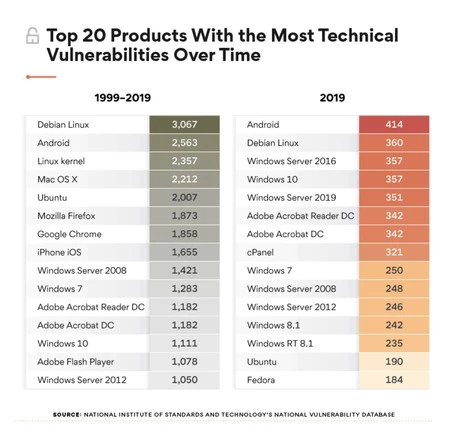

クアルコムは、最も人気のあるミッドレンジおよびハイエンドプロセッサの一部を含む、いくつかのチップに重大度の高い脆弱性があることを確認しました。最悪の点は、セキュリティ研究者が、差別的な方法ではないものの、悪意のあるエージェントによって脆弱性が悪用されている兆候を発見したことです。

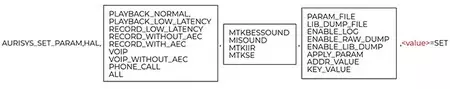

CVE-2024-43047 脆弱性は「限定的かつ標的を絞った方法」で悪用されており、 UAF または Use After Free 脆弱性であり、システムが動的メモリを正しく管理できなかった場合に攻撃者が任意のコードを実行する可能性があります。

数十のクアルコムチップが影響を受ける

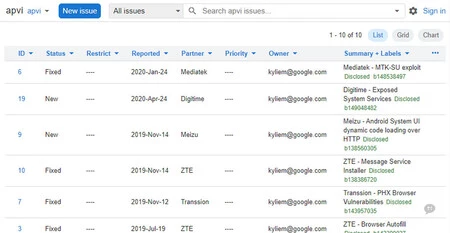

クアルコムのセキュリティ情報には、発見された十数件のセキュリティ脆弱性が記載されていますが、その中でも CVE-2024-43047 は標的を絞った方法で悪用されることで際立っています。

これは、 Pegasusなどのツールを使用して実行されるような、標的を絞ったハッキングに使用される攻撃ベクトルであるため、一般のユーザーはあまり心配する必要がないことを意味します。はい、政府のスパイ行為の被害者となる可能性のある公人にとっては問題です。

この問題は 7 月に Qualcomm DSP Services で発見され、HLOS メモリのメモリ マップを維持する際のメモリ破損として説明されています。これは高い重大度 (7.8 ポイント) でマークされており、 FastConnect WiFi チップから他のコンポーネントや以下のプロセッサに至るまで、数十の Qualcomm チップに影響します。

- スナップドラゴン660

- スナップドラゴン680

- スナップドラゴン685

- スナップドラゴン 8 第 1 世代

- スナップドラゴン 865 5G

- スナップドラゴン 865+ 5G

- スナップドラゴン870 5G

- スナップドラゴン 888 5G

- スナップドラゴン 888+ 5G

クアルコムはすでにこの脆弱性に対するパッチを準備していますが、影響を受けるデバイスにアップデートとして送信するかどうかは各メーカーの判断に任されています。クアルコムはパートナーに対し、できるだけ早くデバイスにパッチを送信するよう「強い推奨」を出しましたが、多くのデバイスはパッチを受け取るのが遅れるか、まったく受け取らない可能性があります。

たとえば、 Snapdragon 660 は 2017 年のプロセッサであり、これを搭載して発売された携帯電話はずっと前にアップデートの受信を停止しているため、このセキュリティ問題にさらされることになります。ただし、前述したように、これは大規模かつ無差別に悪用される脆弱性ではないため、ほとんどのユーザーはあまり心配する必要はありません。

経由 | アンドロイド警察