Android セキュリティの開発により、 マルウェア カタログに新しい候補が追加されています。新しく発見された侵入ソフトウェアである Octo は、任意の Android アプリケーションに統合され、ユーザーが知らないうちにデバイスを制御することができます。感染後、攻撃者は携帯電話を制御し、たとえば、ユーザーが入力した銀行アプリのパスワードを盗みます。

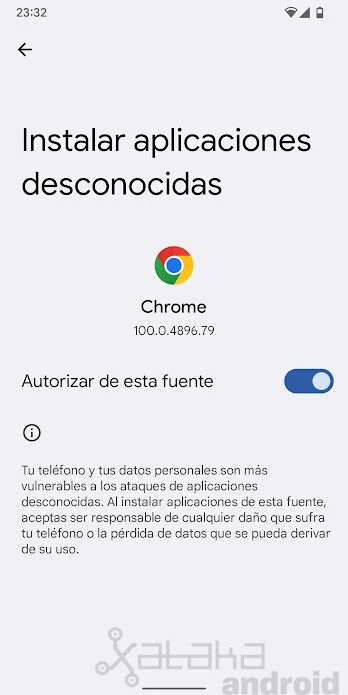

Android の大きな利点の 1 つは、新しいアプリケーションをインストールするときに非常に幅広いオプションが存在することですが、このウィンドウは不便にもなります。この自由さにより、善意のないソフトウェアをインストールするリスクが大きくなります。これは、新しいマルウェアが継続的に出現するにつれて、ほぼ毎週実証されていることです。最後のものにはすでに Octo という名前が付いています。

完全で多用途、リモートコントロール、取り外しが困難

マルウェアは、目に見えず、自律的で、検出が難しく、排除も困難になることを目指しています。この意味で、 Octo はアプリ内のアップデートとして気付かれない可能性があります。そして、電話に侵入することで、攻撃者が電話を使って何でもできるようになります。

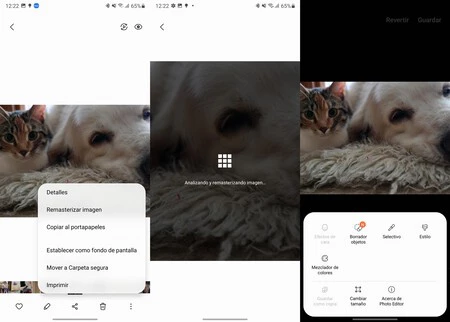

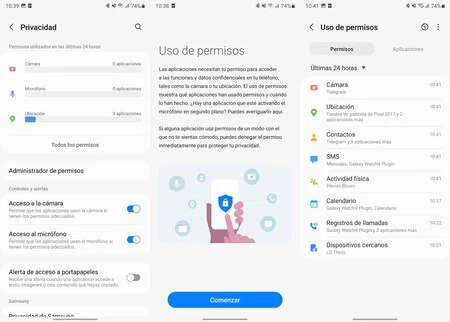

セキュリティ企業のThreat Fabric が実施した調査により、この新しいマルウェア、つまり検出システムが検出できずにアプリケーションに侵入できるボットがどのように動作するかが明らかになりました。その自動操作により、最初の攻撃手段の 1 つとしてGoogle Play プロテクトが無効になります。次に、 アプリをオーバーレイしてタッチをキャプチャし、電話へのウィンドウを開いて、リモート操作を可能にします。ユーザーがそれを認識することはありません。

Octo (開発者によってこのマルウェアに付けられた名前) は、2016 年の開発以来進化を続けているマルウェアの一種である ExoBot ファミリの一部です。フックとして機能するアプリに Octo が統合されることで、このマルウェアは攻撃パネルを使用してセッション VNC を開き、画面をストリーミングします。 アクセシビリティ ツールを使用して、パネル上のタッチをキャプチャおよびシミュレートしながら。

Octo はユーザーが気付かないうちに残りのアプリケーションと重複するため、攻撃者は、たとえば銀行アプリケーションのパスワードを入力する様子をリモートから観察できます。 2 段階認証の SMS コードをスパイしたり、WhatsApp の連絡先やその他の個人情報を表示したりすることもできます。

Threat Fabric は、Octo がさまざまなアプリケーション (一部は Google Play 内) で悪用されていたと主張しています。そして、ほとんどの銀行アプリケーションのセキュリティを侵害することを目的としており、これはマルウェアの多大な危険性の表れです。

詳細情報 | 脅威ファブリック

経由 | Android のヘッドライン