バンキング トロイの木馬は、Android デバイスに影響を与える最も危険な種類のマルウェアの 1 つです。最近、 セキュリティ ツールの形で偽装されたバンキング トロイの木馬から、詐欺アプリに潜んでスペインで検出された危険なバンキング トロイの木馬「Medusa」まで、最も深刻な例のいくつかについてお話しました。

Bleeping Computerが公開した記事で読んだとおり、サイバーセキュリティ会社Zimperium は、Android 用のバンキング マルウェアである FakeCall の新バージョンを特定しました。その最新バージョンでは、デバイスからの通話をハイジャックすることができます。サイバー犯罪者の目的は、被害者に銀行口座を空にするために銀行と電話で話していると信じ込ませることです。

被害者は、自分が実際に銀行と話しているわけではないことを知る方法がありません。

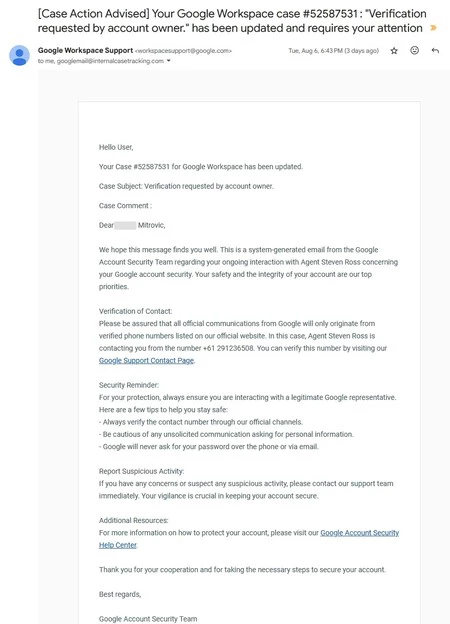

サイバーセキュリティを専門とするメディアからは、我々がボイスフィッシング( ビッシングとも呼ばれる)に焦点を当てたバンキング型トロイの木馬に対処していると説明されています。詐欺師はソーシャルエンジニアリング技術を利用して、被害者に機密情報を提供させ、銀行を制御できるようにします。アカウント。

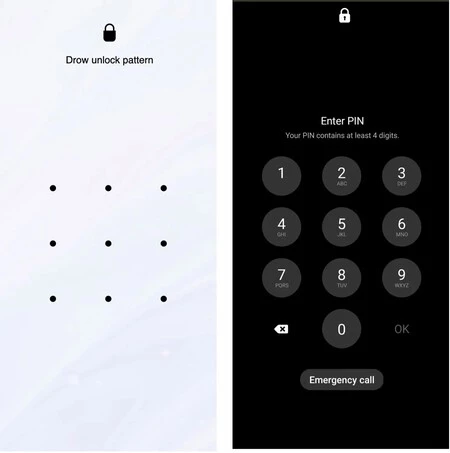

このマルウェアの以前のバージョンでは、FakeCall はユーザーに対し、銀行のアプリケーションを装った詐欺的なアプリから銀行に連絡するよう求めていました。最新バージョンはさらに洗練されています。FakeCall はデフォルトのコール ハンドラーとして設定されており、すべての着信および発信通話を管理します。

この情報筋は、これによりサイバー犯罪者がデバイス上のすべての通話を傍受し、操作できるようになると説明しています。このようにして、ユーザーが銀行の番号をダイヤルすると、マルウェアが通話をハイジャックし、詐欺師が管理する番号にダイヤルします。問題は、被害者には自分がダイヤルした番号が依然として表示されているため、実際に銀行と話しているわけではないことを知る方法がないことです。

上記に加えて、このトロイの木馬の最新バージョンには新しい機能があります。どうやら、このマルウェアは被害者のデバイス上で、リアルタイムでの画面共有、スクリーンショットの撮影、デバイスのロック解除、画面の再ロックの防止、さらには画像の削除など、さまざまなアクションを実行できるようになりました。

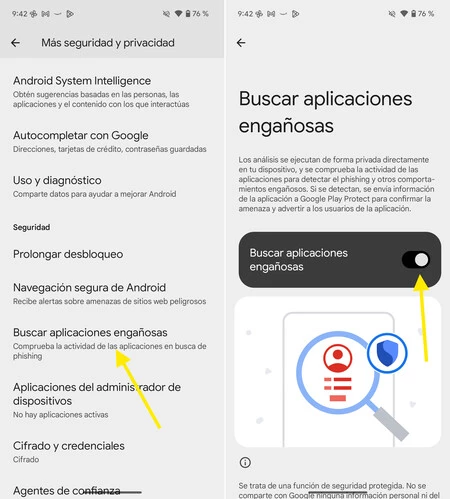

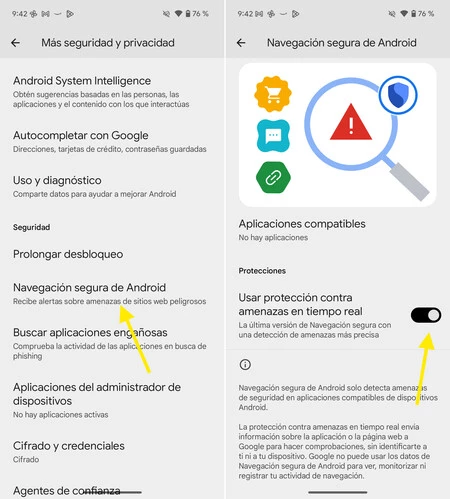

Zimperium によると、FakeCall の被害者は、リンクを通じて APK をダウンロードしてフィッシング キャンペーンに引っかかり、感染することがよくあります。これは、アプリケーションをインストールするときに細心の注意を払うことの重要性を思い出させます。可能であれば、常に Google Play からアプリケーションを直接ダウンロードする必要があります。

経由 | 鳴るコンピューター