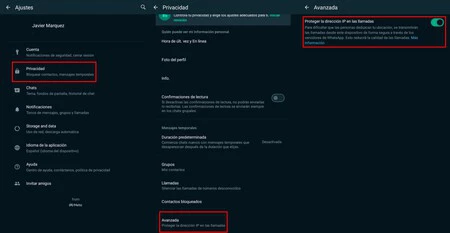

モバイルには多くの機密データが保存されているため、モバイル セキュリティの重要性はますます高まっています。 WhatsApp に第三者のスパイがいると問題が発生する可能性があり、銀行のアプリケーションに第三者が侵入すると、 大惨事になる可能性があります。

銀行アプリケーションでは、SMS 経由で送信されたセキュリティ コードを使用するのが一般的ですが、これが変わろうとしています。Android は、最新のセキュリティ パッチがあるかどうかを確認するよう強制する準備をしています。これは、Google が将来実装する予定の措置です。そしてそれは世界的に見ても理にかなっています。

Googleはあなたの銀行口座が盗まれないことを望んでいます

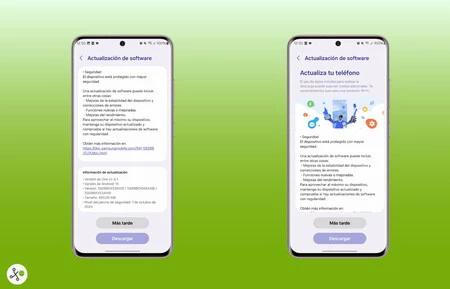

古い Android スマートフォンを使用することは、最新の機能を享受できないことを意味し、一定のリスクも伴います。Google システムセキュリティ パッチは、ネットワーク上を流通する脅威から私たちを守るために非常に重要です。

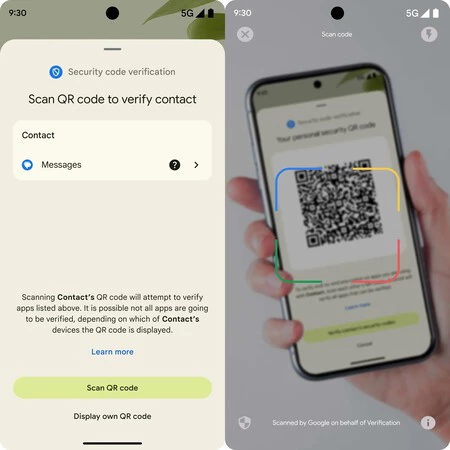

Google は、すべての携帯電話が常に最新であるわけではないことを認識しており、現在、一部の非常に機密性の高いアプリケーション、つまり銀行アプリケーションを厳重に管理しようとしています。 Android Police で読んだとおり、Play Integrity API (デバイスが「本物」で安全であることを検証する Play ストア ツール) の最近の変更により、銀行のアプリがインストールされているセキュリティ パッチが最新かどうかを確認できるようになります。

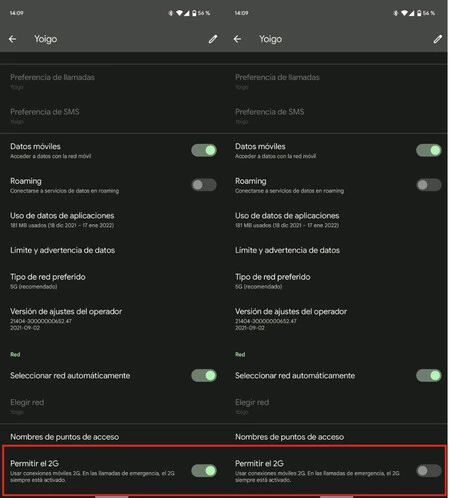

限界は何ですか? 1年。 Android スマートフォンに古いパッチが適用されている場合、オペレーティング システムは銀行アプリにこのセキュリティ ホールを通知し、重要な個人データに関連する機能を制限するなど、適切な措置を講じることができます。

この整合性ラベルは、デバイスが過去 1 年間に、Google Play からのアプリやシステム アップデートからではなく、メーカーが展開したパッチからセキュリティ アップデートを受信したかどうかを検証します。もちろん、開発者がそれをどのように実装するかはまだわかりませんが、おそらく金融またはビジネス ソフトウェアに固執する可能性があります。

理論的には、この変更により携帯電話使用時のセキュリティが向上しますが、実際には、何年も古いセキュリティ デバイスを使用してきたユーザーにどのような影響が及ぶかを確認する必要があります。 Android では、アプリ開発者がこの改良されたタグを追加できるようになり、2025 年 5 月に自動導入される予定です。

もちろん、Google はこの要件をアプリのすべての機能に適用することを要求しているわけではなく、単にオプションを提供しているだけです。この解釈により、オペレーティング システムのバージョンに応じて異なる方法で実装がある程度分離される可能性があります。

また、Play Integrity により、APK の信頼性、 Google Play プロテクト(Google Play のおかげで提供されるウイルス対策の一種) のステータス、他のアプリケーションがセキュリティを侵害する可能性があるかどうかなどの情報をアプリがデバイスから収集することが容易になりました。たとえば、画面を録画します。

ROM への巻き添え被害。この最後の措置は、しばらくの間、修正されたバージョンのオペレーティング システム上で特定のアプリケーションを使用することを困難にする Google チェックの広範なリストに追加されます。現在、代替コミュニティ バージョンを使用しているユーザーはそれほど多くありませんが、サポートされていない携帯電話で依然として代替コミュニティ バージョンを使用しているユーザーにとっては、確かに大きな煩わしさになります。

経由 | アンドロイド警察