Bluetooth の脆弱性は新しいものではありません。たとえば、2017 年に、Android スマートフォンに加えて他の多くの Bluetooth デバイスに影響を与えるBlueBorneについて私たちは知りました。 3 年後、ドイツのセキュリティ専門家はBluetooth の別の脆弱性を発見し、BlueFrag と名付けました。

この脆弱性により、攻撃者は近くにある Android 8 Oreo または Android 9 Pie を実行している携帯電話でコードを実行することができます。良いニュースとして、この脆弱性は2020 年 2 月の Android セキュリティ アップデートで修正されています。

ブルーフラグとは

重大な脆弱性を報告する際のガイドラインでは、パッチがほとんどのユーザーに利用可能になるまで待つ必要があると示されているため、この脆弱性がどのように機能するかの詳細はまだ公開されていません。したがって、このエクスプロイトが実際に動作していることを確認できる概念実証はまだありませんが、その主な特徴とそれがどのシステムに影響を与えるかはわかっています。

BlueFrag は、Android 上の Bluetooth 実装の脆弱性であり、識別子CVE-2020-0022が割り当てられています。これを利用して、攻撃者は、特定の条件下で、近くの Android スマートフォン上で高度な権限でコードを実行できます。

まず、モバイルでBluetooth を有効にし、Android Oreo または Android Pie をインストールする必要があります。研究者らは、Android 10 ではコードの実行は行われず、Bluetooth ドライバーのみがブロックされるが、Android の以前のバージョンに影響を与える可能性があると断言しています。

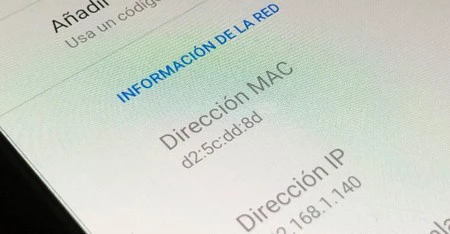

追加の要件があり、攻撃者はモバイルの Bluetooth のMAC アドレスを知っている必要があります。これにより、Bluetooth で認識できる範囲が携帯電話に制限されますが、研究者らは、同じ携帯電話のWi-Fi MAC アドレスを知ることで Bluetooth MAC アドレスを推定できる場合があると述べています。

MAC アドレスがあれば、攻撃は被害者にはまったく気づかれず、ユーザーの介入を必要とせず、モバイルで何かが起こっているという通知も受け取りません。

パッチ、途中

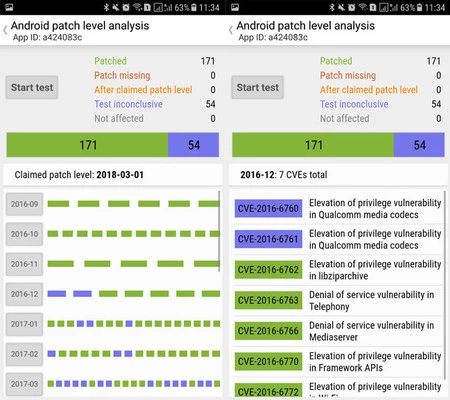

この脆弱性はすでに修正されており、 2 月の Android セキュリティ パッチに含まれており、現在メーカーの手に渡ってさまざまなモデルに配布されています。一部のモデルは数日以内にパッチを受信しますが、四半期ごとにパッチを受信するモデルやまったく受信しないモデルもあります。

後者の場合は、携帯電話に Android 8 または Android 9 が搭載されており、Bluetooth が常に有効になっている場合でも、おそらくあまり心配する必要はありません。その特性により、この脆弱性は特定のターゲットに対する組織的な攻撃により適しています。ただし、この問題が心配な場合は、外出中は携帯電話の Bluetooth を無効にしておくだけで十分です。

詳細情報 | 示唆者