バンキング マルウェアはスマートフォン上で直面する最も深刻な脅威の 1 つであり、私たちは身を守る必要があります。以前、 BrokewellやMedusaなどの例について説明しました。この 2 つのトロイの木馬は、まったく気付かれずにユーザーの銀行情報を盗むことができます。

すべては、Android デバイスのユーザーに影響を与える可能性のあるバンキング マルウェアの新たな事例があることを示しているようです。私たちの最も注目を集めているのはその動作であり、 NFC経由で被害者のクレジット カード情報をスキャンして取得し、攻撃者に送信することができます。

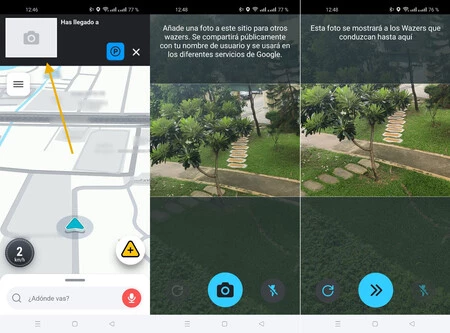

攻撃者は被害者の携帯電話で NFC を使用してクレジット カード情報を取得します

サイバーセキュリティに特化したメディアであるBleeping Computerでこのマルウェアについて読みました。そこでは、攻撃者がこのマルウェアを使用して被害者のカードをエミュレートし、NFC を使用して支払いを行うことができると説明されています。それだけではなく、 ATM からお金を引き出すこともできるのです。このマルウェアは NGate と呼ばれ、2023 年 11 月から流通しています。

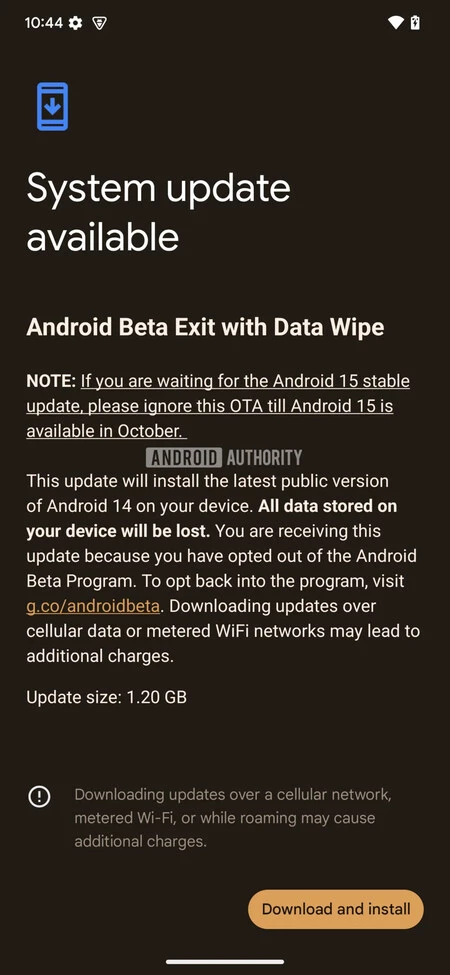

いつものように、攻撃者は詐欺メッセージや悪意のある広告を通じて被害者の携帯電話に感染します。目標は、被害者の携帯電話にプログレッシブ Web アプリケーション ( PWA ) をインストールさせることです。これを達成するために、攻撃者はセキュリティ更新プログラムを利用し、さらには被害者の銀行のロゴを使用します。

被害者が詐欺アプリをダウンロードすると、詐欺師はソーシャル エンジニアリング技術を使用して銀行の PIN を取得します。被害者は、銀行の従業員を装った誰かからセキュリティの問題を警告する電話を受けているようです。

詐欺師は、悪意のある Android アプリを通じて銀行 PIN の変更を要求し、ダウンロード リンクを含む新しい SMS を送信します。ユーザーがこのアプリをダウンロードすると、NGate マルウェアがインストールされ、銀行の PIN と NFC によって取得されたすべての情報が詐欺師に送信されます。

セキュリティ ソフトウェア会社 ESET の研究者は、この脅威がどのように機能するかを説明し、被害者の財布やバックパックにあるクレジット カードの情報を取得するために使用できることを実証するビデオを公開しました。

私たちが話しているビデオの中で、彼らは、たとえ攻撃者がPINを取得できなかったとしても、被害者のカードで支払いを行う可能性がまだあることを強調しています。どうやら、チェコ共和国警察はすでにこの手法を使用した人物を逮捕しているようです。

Google は、本日現在、Google Play 上にこのマルウェアを含むアプリケーションがないことを確認しています。さらに同社は、 Google Play プロテクトは、Google Play 以外のソースから悪意のあるアプリケーションをダウンロードした場合でも NGate を検出できると主張しています。それでも、携帯電話の NFC を使用しない場合は、それを無効にすることでリスクを軽減することができます。

経由 | 鳴るコンピューター